Все что будет сказано ниже ни для кого не секрет, и ни чем новым ни для кого не будет, но не смотря на это мы все равно, пренебрегаем всеми мерами предосторожности.

Взлом аккаунтов от Steam и других интернет-магазинов будет всегда актуальным. Пользователи то и дело подвергаются атакам мошенников. Когда игрок понимает, что его аккаунт был угнан становится уже поздно. Как правило первое, что приходит в голову потребителю игр, это каким то образом мошенники обошли защиту сервиса Steam или другого игрового сервиса и взяли из базы его логин и пароль. Однако если вдуматься, раз мошенникам попала такая возможность, почему они не взяли все пароли из базы?

Таким образом вывод напрашивается сам, пользователь отдал все свои данные самостоятельно. Конечно все кто попал под взлом своего аккаунта будет божится, что никогда и не при каких обстоятельствах этого не делал. Но это все равно произошло давайте разбираться каким же образом.

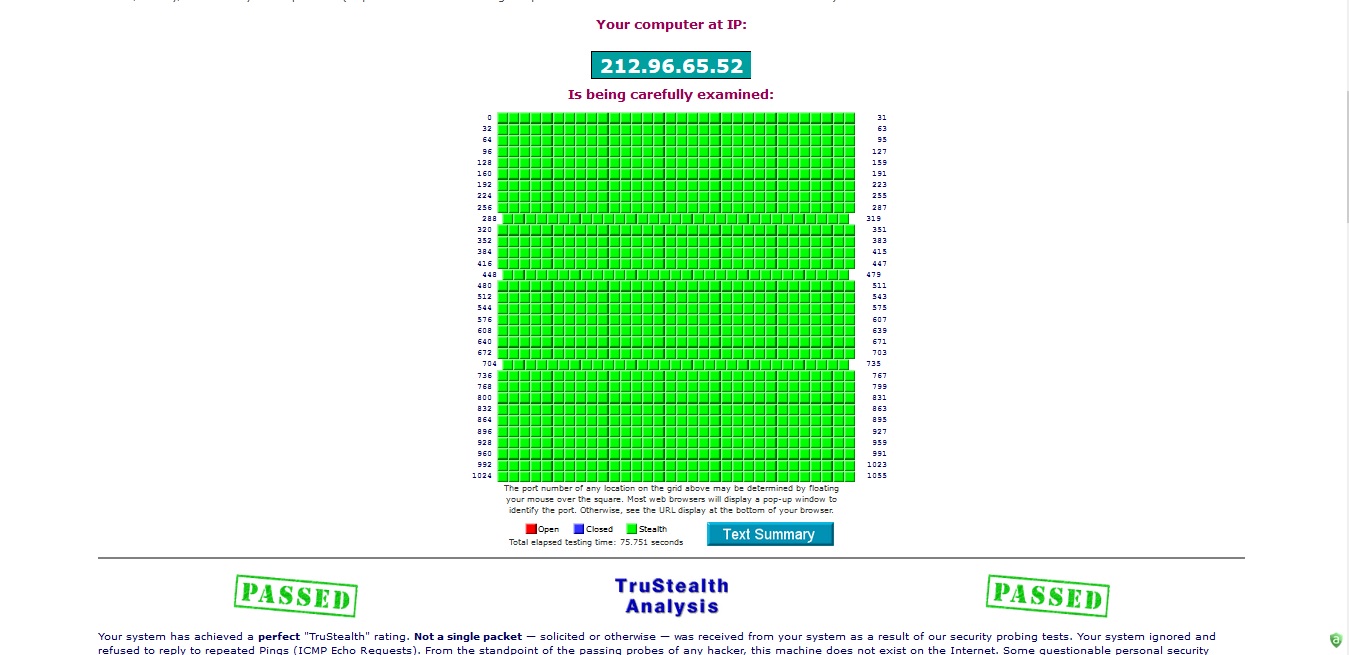

Первое, что должен сделать пользователь ПК, удостоверится в том, что его фаервол или брандмауэр защищен. В любом фаерволе существуют порты с 0 по 1055, то есть всего 1056, каждый из них должен быть защищен, ни в кое случае ни открыт и не закрыт. Чтобы проверить защищен или нет фаервол и все порты соответственно тоже существует сервис Grc.com. Если нет, то стоит подумать о актуальной защите. При защищенности портов должно появится вот такое сообщение:

Зачем вообще это нужно и как влияет защищены ли порты или открыты?

Все просто, если злоумышленники знают что у пользователя установлено приложение от Steam или Uplay к примеру, то ему достаточно двух вредоносных приложений. Первое под видом обновления или системной службы проникает в систему через не защищенные порты фаервола и находит активные приложения, для этого достаточно найти в системе файлы с расширением dll от Steam или других и заблокировать доступ к интернету. Пользователь видит, что Steam не запускается и периодически выдаёт ошибку соединения или неправильность ввода пароля. Естественно игрок повторно вводит пароль от аккаунта в Steam.

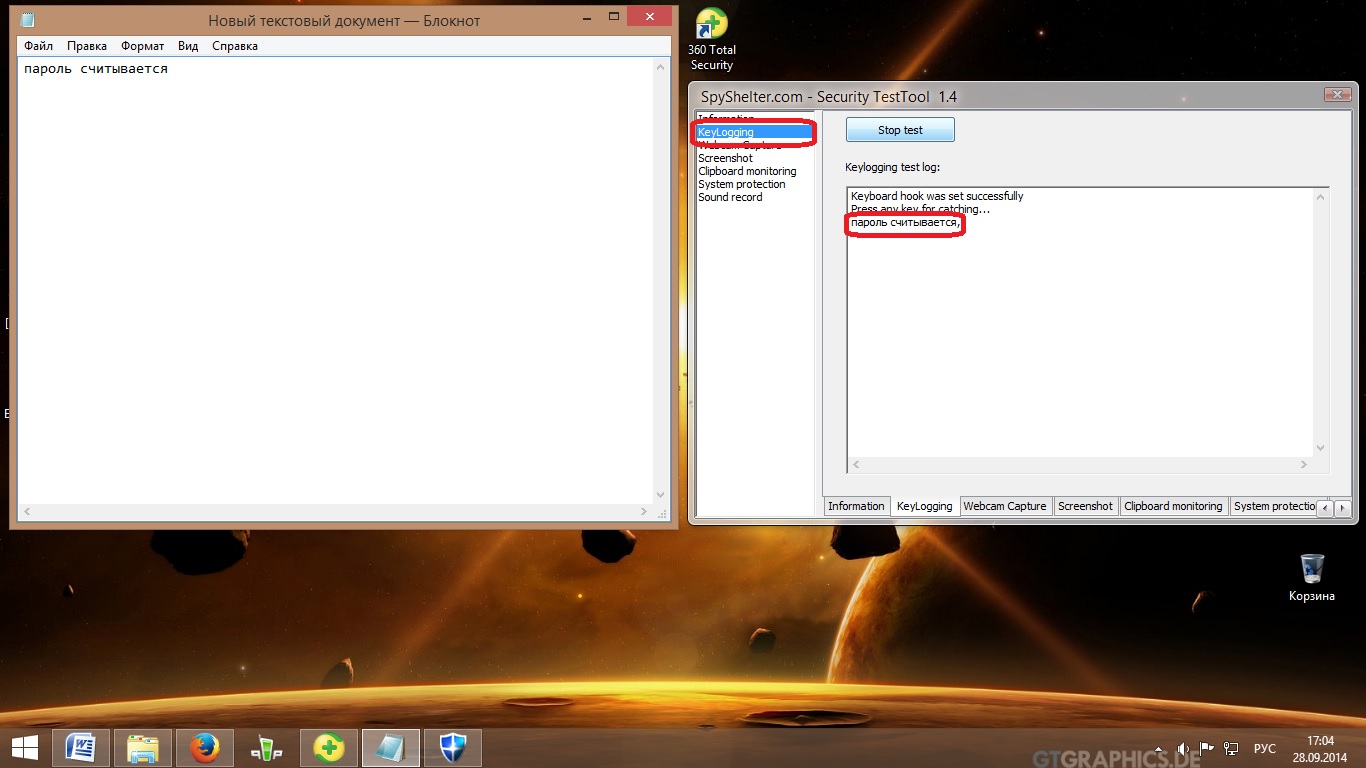

Вторым этапом становится активизация второго вредоносного приложения кейлоггера (вирус-шпион, основное предназначение считывание данных введенных пользователем с клавиатуры).

Когда пользователь пытается ввести пароль и логин в браузере или приложении кейлоггер считывает их и отправляет анониму, после перезагрузки кейлоггер самоуничтожается или продолжает свою работу в зависимости от срока его работы.

Таким образом пользователь сам отдает все свои данные злоумышленникам.

Как избежать потери аккаунта, что нужно делать?

Первое что нужно сделать это проверить действительно ваш антивирус способен противостоять кейлоггерам, для этого существует приложение AntiTest, с помощью которого можно узнать подлежит ли ваш реестр изменению важных системных данных или их подмене, а так же защите от кейлоггеров.

Как видно у меня установлен 360 Total Security, в описании к которому заявлена защита от кейлоггеров, но из под Windows 8 эта функция не работает, зато она прекрасные результаты показывает в Windows 7.

Второе это проверить нет ли в системе подозрительного ПО, для этого подойдет Comodo Killswitch.

Третье обезопасить свой браузер от попыток фишинговых сайтов и прочих мошеннических уловок внедрить в систему вредоносное ПО.

По неофициальным данным угон аккунтов от сервиса Google, Mail.ru и Яндекс в последнее время было осуществлено благодаря не защищенности браузера Google Chrom. Злоумышленники зная о уязвимости браузера в хранении паролей, извлекли из "Автозаполнения" логины и пароли и вошли в соответствующие сервисы. Тем временем к примеру компания Google полностью отрицает, что их сервис был взломан и говорят о неосторожности пользователей.

В таком случае воспользоваться либо дополнительной защитой для браузера или установить безопасный во всех смыслах.

Вывод в таком случае такой:

ни в коем случае не давайте ни кому информацию о ваших аккаунтах в сервисах Steam и других;

не постите в социальных сетях скриншоты о вашей игровой библиотеке, не привлекайте тем самым к себе злоумышленников;

запускайте Steam и другие приложения в «песочнице» антивируса, если такой нет тогда все данные вводите с виртуальной клавиатуры, или же смените защиту на актуальную;

используйте смену вашего реального IP адреса с помощью программы CyberGhost 5 или ей аналогичных, для того чтобы злоумышленники не смогли вычислить IP и не воспользоваться уязвимостью системы;

установить защищенный браузер и все данные заблокируйте мастре-паролем, или же воспользуйтесь браузером который не хранит куки, пароли и историю интернет серфинга, к примеру Epic Privacy Browser или ему аналогичными;

Будьте бдительны и играйте не заботясь о взломе.

И не надо всего выше описанного))

Не могу найти :(